Artykuły

Edycja plików

Edycja plikówCzas na operacje wewnątrz plików. W końcu dotąd uprawialiśmy sztukę dla sztuki, pliki to nośniki danych i teraz te dane stworzymy, a potem je odczytamy.

… Jak korzystać z nośnika?

Jak korzystać z nośnika?W poprzednim artykule poznaliśmy karty SD z punktu widzenia arduinowca. Wiemy już jak je podłączać i sprawdzać czy mają ochotę na dialog z naszym systemem. Czas więc nauczyć się rozmawiać z kartami. Na początek – taki trochę DOS: przeprowadzimy szereg operacji na plikach. Stwórzmy więc nowy szkic.

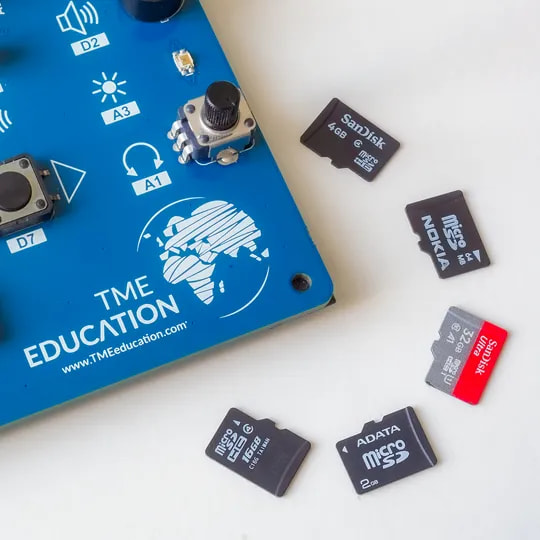

… O formatach, pojemnościach i dostępności kart w świecie Arduino

O formatach, pojemnościach i dostępności kart w świecie ArduinoO kartach SD pisałem niedawno, ale temat ograniczyłem do konkretnego zastosowania takiej karty – była nośnikiem dźwięków, które Arduino odtwarzało. Czas wrócić do tematu i przyjrzeć się tej pamięci dokładniej. W maleństwie widocznym na zdjęciu, o wymiarach centymetr na półtora, mieszczą się prawie 2 biliony dwieście miliardów bajtów. Nawet przy upakowaniu 4 bitów w jednej komórce, jest ich tam ponad 4 biliony. Można tam zmieścić na przykład wszystkie istotne dane wszystkich mieszkańców ziemi. Albo 20 milionów książek. Największa biblioteka świata ma ich półtora razy więcej. Dla mnie jest to… co najmniej intrygujące. Ale nie od razu tak było, pierwsze karty pamięci sięgały pojedynczych megabajtów, nie mówiąc o ich protoplastach, które po prostu były pamięciami statycznymi z pokładową baterią.

… Matryca ledów

Matryca ledówNa płytce Arduino Q znajdziemy 104 diody świecące, ułożone w matrycę 13x8. Rzecz taka pojawiła się już w Uno R4, a tutaj przybyła dodatkowa kolumna. Do czego można użyć takiego wyświetlacza? Do wielu rzeczy. Zacznijmy od prezentacji liczb. Układ dla takich zastosowań nie jest najszczęśliwszy, minimalna matryca dla cyfry do 4x5 diod, czyli mając ich 104, można byłoby przedstawić cztery znaki. W naszym przypadku wstawimy trzy na matrycy 4x6, nieco czytelniejszej i zostanie jeszcze miejsce na przecinek lub apostrof. Albo na diody stanu. Przypomnę, że jedna kolumna w matrycy musi się zmarnować na odstęp.

… Audio z prawdziwych przetworników D/A

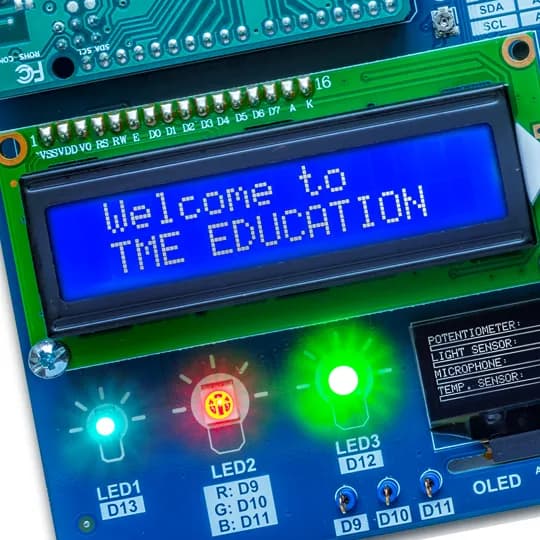

Audio z prawdziwych przetworników D/APrzyznaję, że bardzo ciekawiło mnie praktyczne użycie przetworników cyfrowo-analogowych do emisji strumieni audio. Ponieważ w tej serii artykułów omawiamy różne elementy nowego kontrolera Arduino Q, dziś tylko pobieżnie – opiszę najprostszą realizację samplera, podobną do tego, co już przedstawiłem w artykule o „gadającym woltomierzu”, ale wykorzystującą świeży potencjał. Po pierwsze więc: mamy tutaj prawdziwy przetwornik D/A, po drugie zaś – 2 MB pamięci FLASH. Wstawiłem więc nowe Arduino w płytkę edukacyjną TME i wziąłem na warsztat kompilację, którą często przepuszczam przez różne urządzenia pokazywane w mojej serii YouTube’owej Towary Modne, a która świetnie wykrywa różne problemy z torem audio. Postanowiłem odtworzyć ją na Arduino Q.

… Arduino odmienia liczebniki

Arduino odmienia liczebnikiSkoro już opanowaliśmy generację dźwięków z plików znajdujących się na karcie SD, wróćmy do edytora audio, załadujmy plik z poprzedniego artykułu i mozolnie wyeksportujemy wszystkie 38 plików – przeczytanych liczebników - zaznaczając uprzednio podzielone fragmenty. Przypomnę całą listę dla liczb od zera do tysiąca:

… Problemy z odmianą liczebników

Problemy z odmianą liczebnikówPolski język nie jest łatwy i to jest zdanie nie tylko tych, którzy się go uczą, ale także informatyków. Do rozpaczy doprowadza mnie kamerka w aucie, która mało sympatycznym głosem oświadcza, że w tryb czuwania przełączy się się po pięć minutach. Nie: po pięciu, a po pięć. Takich historii dookoła mamy mnóstwo. Czasem jeszcze ktoś pamiętał o trzynastce zamiast dziesięć-trzy, ale tysiąc-zero-trzy już słyszałem. Projektując interfejsy „gadane”, czyli wypowiadające komunikaty słowne, należy pamiętać nie tylko o miłym głosie, poprawnym technicznie nagraniu, ale także o właściwej odmianie. I dziś zajmiemy się tym problemem, rozbudowując projekt z poprzedniego artykułu.

… Budujemy odtwarzacz komunikatów audio

Budujemy odtwarzacz komunikatów audioSkoro tak nam tu ostatnio wszystko świetnie zagrało, zróbmy jeszcze jeden projekt, tym razem naprawdę użyteczny. Wykorzystam tutaj szkic z artykułu, w którym Arduino grało krakowski hejnał. Akurat można go zagrać pięcioma przyciskami znajdującymi się na płytce edukacyjnej TME. Z tym, że czwarty port zajęła mi biblioteka, ale to nic. Płytka edukacyjna ma matrycę wejść i peryferiów. Wystarczy skrosować lewy przycisk na port trzeci, pierwotnie przeznaczony dla odbiornika podczerwieni. Przyjrzyjmy się szkicowi.

… O ditheringu i jego wpływie na brzmienie

O ditheringu i jego wpływie na brzmienieCzy jest możliwe, by bardzo prosty – jak na dzisiejsze standardy – ośmiobitowy mikrokontroler klasy ATmega328, któremu w zasadzie bliżej do Z80 z lat siedemdziesiątych, niż do tego, co siedzi w smartfonach, mógł odtwarzać muzykę z kart SD i to z jakością więcej niż przyzwoitą? I tak, i nie. Nie – jeśli byśmy chcieli napisać całą obsługę tego procederu sami, bez wstawek asemblerowych. Tak – bo zdolni ludzie zrobili to za nas i takie rozwiązanie dziś właśnie opiszę.

…